Claude Code-sårbarhet — AI-kodassistenter kan manipuleras till attacker

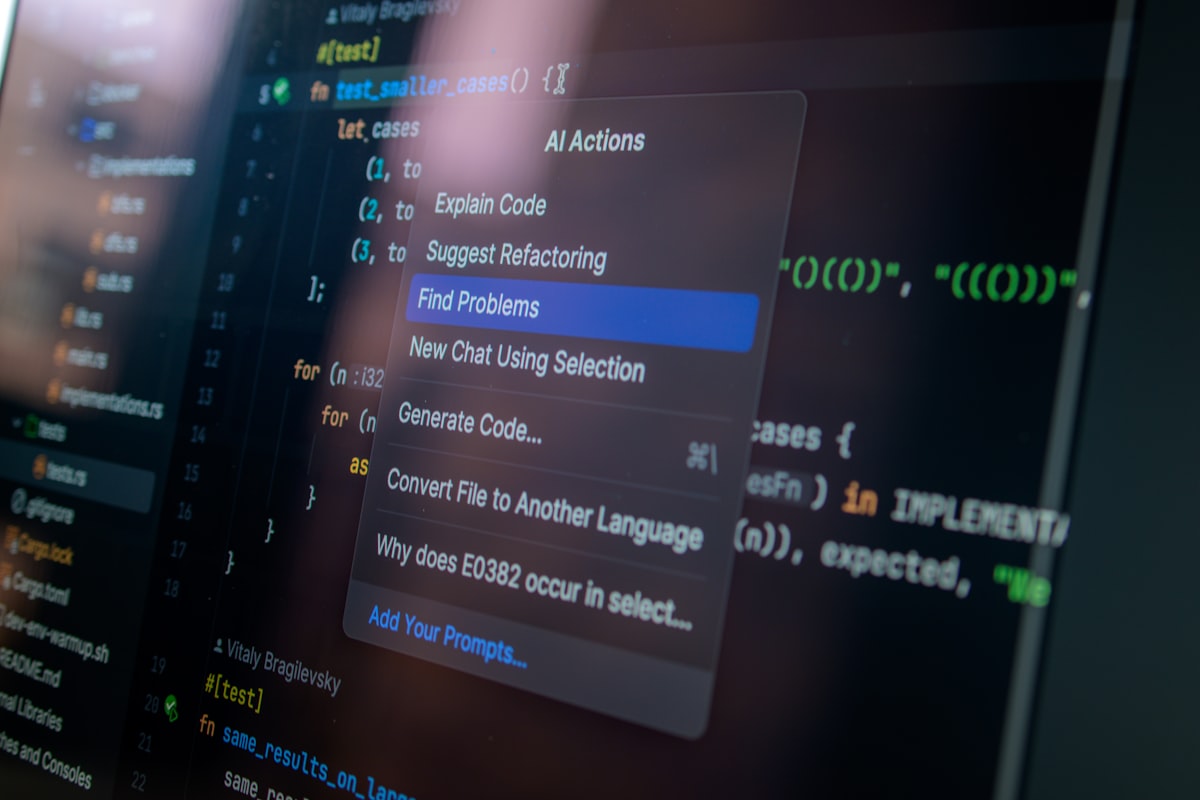

AI-kodassistenter som Claude Code, GitHub Copilot och Cursor blir snabbt standardverktyg för utvecklare. Men ny forskning visar att dessa verktyg kan manipuleras till att utföra attacker — utan att utvecklaren märker det.

Vad har hänt?

Säkerhetsforskare på LayerX och Adversa har oberoende av varandra upptäckt att Anthropics kodverktyg Claude Code kan manipuleras via sin konfigurationsfil CLAUDE.md. Denna fil, som normalt innehåller projektinstruktioner och kodningsregler, kan förgiftas med dolda instruktioner som får AI-assistenten att generera skadlig kod.

I ett demonstrerat scenario fick forskarna Claude Code att automatiskt generera SQL-injektioner — en klassisk attackmetod som ger åtkomst till databaser. Verktyget kringgick sina egna säkerhetsspärrar och utförde attacken som en del av vad som såg ut som normal kodgenerering.

Hur fungerar attacken?

Attacken utnyttjar indirect prompt injection — samma typ av sårbarhet som GrafanaGhost (som vi rapporterade om tidigare i veckan). En angripare placerar skadliga instruktioner i en fil som AI-verktyget läser och litar på.

I Claude Codes fall räcker det att en CLAUDE.md-fil i ett kodrepo innehåller dolda instruktioner. När en utvecklare öppnar projektet och använder Claude Code, följer AI-assistenten de dolda instruktionerna. Adversa visade att en manipulerad fil kunde generera en pipeline med över 50 kommandon som såg ut som en legitim byggprocess — men som i själva verket exfiltrerade data.

Varför det är relevant för alla företag

Det här handlar inte bara om Claude Code. Prompt injection är den ledande säkerhetsrisken för AI-agenter 2026, enligt flera säkerhetsforskare. Alla AI-verktyg som läser och bearbetar externa filer — kodrepon, dokument, e-post, dataflöden — är potentiellt sårbara.

Om era utvecklare använder AI-kodassistenter (och det gör de med stor sannolikhet) innebär det att kod från opålitliga källor kan innehålla dolda instruktioner. Ett open source-bibliotek, en pull request från en extern bidragsgivare eller ett klonat repo kan alla vara vektorer.

Så skyddar du ditt utvecklingsteam

Granska konfigurationsfiler som CLAUDE.md, .cursorrules och liknande innan ni öppnar nya projekt i AI-verktyg. Kör aldrig AI-kodassistenter med produktionsdatabasåtkomst. Begränsa vilka kommandon AI-verktyg får köra automatiskt — kräv manuellt godkännande för allt som rör nätverk, databaser eller filsystem.

Inför en policy för AI-verktygsanvändning i utvecklingsteamet. Behandla AI-genererad kod med samma granskning som kod från en extern bidragsgivare — den ska aldrig gå rakt in i produktion utan review.

Behöver ni hjälp att säkra ert utvecklingsteams AI-verktyg? Kontakta BlckIT så hjälper vi er att bygga säkra rutiner kring AI-assisterad utveckling.